Tag

Beiträge zu: IT-Security

Hier finden Sie alle Blogbeiträge, die mit dem Tag "IT-Security" versehen sind.

Zur Blog-Übersicht

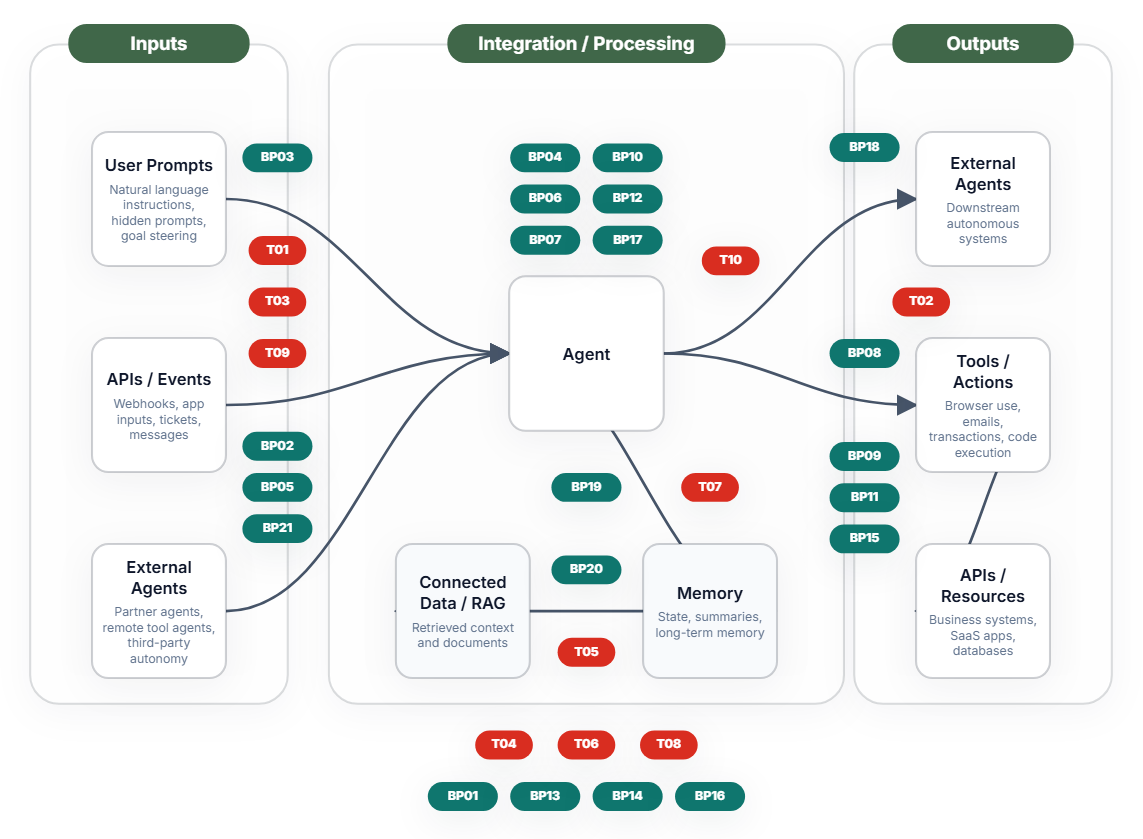

AI Agent Security: Warum ich ai-agent-security.com betreibe und wie die Website Unternehmen hilft

AI Agent Security verständlich erklärt: Auf ai-agent-security.com kläre ich über Bedrohungen, Best Practices und Grundlagen auf. Dieser Beitrag zeigt, warum ich die Website betreibe und wie Unternehmen davon profitieren.

n8n Sicherheitslücken CVE-2026-33696 & CVE-2026-33660: betroffen prüfen, patchen, IOCs

n8n patchen: Die kritischen Schwachstellen CVE-2026-33696 und CVE-2026-33660 sowie CVE-2026-33663 betreffen Versionen vor 1.123.27, 2.13.3 und 2.14.1. Schnellcheck, Fix-Anleitung und IOC-Hinweise.

n8n CVE-2026-25049: Kritische Sicherheitslücke – Betroffenheit prüfen & patchen

CVE-2026-25049 ermöglicht in n8n die Ausführung von Systembefehlen über präparierte Workflows. Betroffene Versionen: vor 1.123.17, 2.0.0–2.5.1. Fix: 1.123.17+ bzw. 2.5.2+. So prüfen Sie Betroffenheit und patchen.

n8n Security Guide: Risiken, Schwachstellen und Best Practices

n8n Security Guide 2026: Risiken, Schwachstellen, sichere Deployments, Workflow-Hardening und Best Practices für self-hosted n8n.

Moltbook: Autonomie von KI-Agenten, Selbstregulierung & Angriffe auf API-Keys (Praxis-Guide)

Was Moltbook über autonome KI-Agenten zeigt: Regeln & Selbstregulierung, Reverse Prompt Injection, maliziöse Skills und wie Unternehmen API-Keys & Secrets schützen.

OpenClaw sicher betreiben: Hardening & Supply-Chain-Risiken

Guide für Unternehmen: OpenClaw/Clawdbot absichern (CVE-Fixes, Token-Schutz, ClawHub-Skills, Prompt-Injection). Mit Hardening-Checkliste & Architektur.

MaliciousCorgi: VS-Code „AI“-Extensions stehlen Quellcode – was Unternehmen jetzt prüfen müssen

Zwei VS-Code AI-Extensions mit ~1,5 Mio. Installationen exfiltrieren Quellcode an Server in China. So prüfen Sie Betroffenheit und setzen Sofortmaßnahmen um.

149 Mio. Logins geleakt: Infostealer & Sofortmaßnahmen

149 Mio. Zugangsdaten offen im Netz: So prüfen Unternehmen Betroffenheit, stoppen Account-Takeover und härten MFA, Geräte & Sessions gegen Infostealer.

KI-Apps mit Datenlecks: Firehound listet Millionen exponierte Nutzerdaten – Betroffenheit & Sofortmaßnahmen

Firehound (CovertLabs) zeigt iOS-Apps mit offen zugänglichen Cloud-Backends. So prüfen Unternehmen Betroffenheit, DSGVO-Risiko und setzen Sofortmaßnahmen um.

Checkliste: Sichere n8n-Deployments für Startups, KMU & Enterprise

Praktische Checkliste für sichere n8n-Deployments: Schutz vor CVE-2026-21858, Supply-Chain-Angriffen und Credential-Theft. Maßgeschneidert für Startups, KMU und große Unternehmen.

TinyWeb: Windows-Web-Server ermöglicht Codeschmuggel – Risiko durch CGI Command Injection verstehen & beheben

TinyWeb ist vor Version 1.98 anfällig für OS Command Injection über CGI-ISINDEX-Queries. So prüfen Sie Betroffenheit, reduzieren das Risiko und aktualisieren korrekt.

n8n Supply-Chain-Angriff: Manipulierte Community Nodes stehlen OAuth-Tokens

Ein gezielter Supply-Chain-Angriff missbraucht n8n Community Nodes aus dem npm-Ökosystem, um OAuth-Tokens und API-Keys aus produktiven Workflows zu exfiltrieren.

Kritische n8n-Sicherheitslücke (CVE-2026-21858): Wie eine Form-Funktion zur vollständigen Übernahme führt

Die kritische n8n-Sicherheitslücke CVE-2026-21858 (CVSS 10.0) ermöglicht unauthentifizierte Remote Code Execution. Analyse, Exploit-Kette und konkrete Maßnahmen für Unternehmen.

CVE-2025-20393: Cisco AsyncOS Zero-Day – Patch verfügbar! Sichere Versionen, Mitigation, IOCs

Cisco AsyncOS Zero-Day CVE-2025-20393 (CVSS 10.0) wurde aktiv ausgenutzt. Jetzt sind Security-Updates verfügbar: sichere AsyncOS-Versionen für Cisco Secure Email Gateway & SMA/SEWM, schnelle Betroffenheitsprüfung, IOCs und Hardening.

Notepad++ Update-Hijacking: CVE-2025-15556, 8.9.2 Double Lock

Notepad++ Update-Hijacking (CVE-2025-15556): 8.9.2 behebt Supply-Chain-Angriff. Chrysalis-Backdoor, Lotus Panda. Betroffenheit prüfen & Sofortmaßnahmen für Unternehmen.

IT-Security-Grundlagen: Ein praxisnaher Leitfaden für kleine Unternehmen

In verständlicher Sprache erklärt: Die wichtigsten IT-Security-Grundlagen für Startups und KMU, typische Angriffe und eine konkrete Mindest-Checkliste, mit der Sie noch diese Woche starten können.