Axios Schwachstelle? Axios npm kompromittiert: IOCs und Sofortmaßnahmen

TL;DR

Der Axios-Vorfall zeigt, wie schnell selbst weit verbreitete und grundsätzlich vertrauenswürdige Open-Source-Bausteine zum Geschäftsrisiko werden können. Das Update vom 03. April 2026 spricht für eine gezielte Social-Engineering-Kompromittierung des Maintainers, nicht für eine klassische Axios-Code-Schwachstelle. Entscheidend ist nicht nur, ob Ihr Unternehmen Axios nutzt, sondern ob Entwicklungs-, Build- oder CI-Systeme die kompromittierten Versionen installiert haben. Für Management und IT-Verantwortliche gilt deshalb: Betroffenheit schnell prüfen, potenziell kompromittierte Systeme isolieren und Zugangsdaten vorsorglich rotieren.

Stand: 03. April 2026 - zuletzt aktualisiert

Autor: Mika Schmidt (IT-Security Consultant) – Six Eight Consulting, Fokus: Analyse, IAM, Security Engineering.

Update vom 03. April 2026

Betroffene Versionen: axios@1.14.1 und axios@0.30.4. Neu hinzugekommen ist die Einordnung, dass der Publish-Pfad laut Maintainer-Post-Mortem über gezieltes Social Engineering kompromittiert wurde.

[Maintainer Notice]

[Vulnerability DB]

[Security News / Update]

- Die bösartige Zusatzabhängigkeit war

plain-crypto-js@4.2.1mitpostinstall-Hook und Cross-Platform-RAT. [Technische Analyse] [Threat Research] - Der Axios-Maintainer beschreibt inzwischen eine maßgeschneiderte Täuschungskette mit geklonter Firmenidentität, echter Slack-Umgebung, Teams-Call und anschließendem RAT-Deploy auf seinem System. [Security News / Update]

- Der Angreifer traf sowohl den

latest- als auch denlegacy-Pfad und maximierte damit die Reichweite. [Threat Research] - Laut Huntress bleibt ein System auch dann kompromittiert, wenn die beobachtete C2-Infrastruktur später offline ging. [Incident Response]

Was jetzt zuerst tun?

- Lockfiles, npm-Cache und CI-Logs nach

axios@1.14.1,axios@0.30.4undplain-crypto-js@4.2.1durchsuchen. - Entwickler-Laptops, Self-Hosted-Runner, Build-Container und kurzlebige Preview-Umgebungen in die Betroffenheitsprüfung einbeziehen.

- Bei Treffern: Host isolieren, Zugangsdaten rotieren, nach Artefakten und Egress zu

sfrclak[.]com:8000suchen.

Im Artikel: Betroffenheit prüfen · IOCs · Sofortmaßnahmen · Prävention

Der Axios npm compromise ist nicht deshalb relevant, weil irgendein

Nischenpaket betroffen war. Es geht um Axios – also um eine Bibliothek,

die in unzähligen JavaScript-Projekten steckt und in vielen Teams als völlig normaler

Baustein mitläuft. Am 31. März 2026 wurden die Versionen

axios@1.14.1 und axios@0.30.4 kompromittiert veröffentlicht.

Dabei wurde die bösartige Abhängigkeit plain-crypto-js@4.2.1 nachgeladen,

deren postinstall-Hook eine plattformübergreifende RAT

ausführen konnte.

[Vulnerability DB]

[Technische Analyse]

Viele suchen gerade nach Axios Schwachstelle, Axios Sicherheitslücke oder Axios npm. Das ist verständlich, trifft den Kern aber nur teilweise. Nach aktuellem Stand handelt es sich nicht in erster Linie um einen klassischen Fehler im Axios-Code, sondern um einen kompromittierten npm-Release mit bösartiger Zusatzabhängigkeit und nachgelagerter Malware.

Für Unternehmen ist vor allem eines wichtig: Das Thema endet nicht bei Produktionssystemen. Gefährdet sind auch Entwickler-Laptops, Self-Hosted-Runner, Build-Container oder Preview-Umgebungen, wenn dort im betroffenen Zeitfenster ein frischer Install gelaufen ist. Genau diese Systeme werden in der ersten Bewertung oft übersehen. [Incident Response]

Axios Schwachstelle, Sicherheitslücke oder npm-Hack?

Die sauberste Einordnung ist: Supply-Chain-Kompromittierung des offiziellen npm-Pakets. Die kompromittierten Releases luden beim Installieren eine Zusatzabhängigkeit nach, die eine Cross-Platform-RAT für Windows, Linux und macOS installierte. Wer nach Axios Schwachstelle sucht, sucht also nach dem richtigen Vorfall – nur technisch präziser ist die Beschreibung als manipuliertes Release statt als klassische Code-Schwachstelle.

- Betroffen:

axios@1.14.1undaxios@0.30.4 - Maliziöse Abhängigkeit:

plain-crypto-js@4.2.1 - IOC: Egress zu

sfrclak[.]com:8000

Kurzfassung für Security-, Dev- und Ops-Teams

Wenn in Lockfiles, npm-Cache, CI-Logs oder auf einem Host

axios@1.14.1, axios@0.30.4 oder

plain-crypto-js@4.2.1 auftaucht, ist das kein normales Patch-Thema.

Dann reden wir über Incident Response: isolieren,

Artefakte prüfen, Secrets rotieren und verdächtige Build-Pfade neu

aufsetzen.

Was genau ist passiert?

Nach aktuellem Stand wurde ein Maintainer-Zugang kompromittiert und der

übliche Release-Pfad umgangen. Datadog beschreibt, dass axios@1.14.0 noch regulär über GitHub Actions OIDC Trusted Publishing veröffentlicht wurde.

Die kompromittierte Version erschien dagegen direkt aus einer fremden npm-Session.

Auffällig war außerdem eine geänderte Maintainer-E-Mail in den Registry-Metadaten.

[Technische Analyse]

Update · 03. April 2026

Neue Erkenntnis: Der Einstieg lief offenbar über gezieltes Social Engineering

Der neue Bericht von The Hacker News und das dort zitierte Maintainer-Post-Mortem zeichnen ein deutlich klareres Bild. Es sieht nicht nach einem rein technischen Zufall oder einem plötzlich „mysteriös kompromittierten npm-Account“ aus, sondern nach einer gezielt vorbereiteten Täuschung. [Security News / Update]

Demnach bauten die Angreifer eine glaubwürdige Firmenidentität auf,

luden den Maintainer in eine echt wirkende Slack-Umgebung ein und führten anschließend einen

Microsoft-Teams-Call. Dort soll eine gefälschte

Fehlermeldung zu einem vermeintlichen Update geführt haben. Erst

danach kam es laut Bericht zum RAT-Deploy und in der Folge zum

Diebstahl der npm-Zugangsdaten, mit denen

axios@1.14.1 und axios@0.30.4 veröffentlicht wurden.

[Security News / Update]

Besonders heikel ist, dass die Kette offenbar nicht improvisiert war. Trend

Micro beschreibt

plain-crypto-js@4.2.0 als eher unauffällige Vorstufe und

plain-crypto-js@4.2.1 als eigentliche Payload. Elastic zeigt außerdem,

dass sowohl der latest- als auch der legacy-Pfad

getroffen wurden. Anders gesagt: Die Angreifer wollten nicht nur moderne

Setups treffen, sondern auch ältere Installationspfade mitnehmen.

[Research]

[Threat Research]

Die Malware verhielt sich je nach Plattform unterschiedlich: auf macOS als

natives Binary, auf Windows mit PowerShell- und Persistenzartefakten, auf

Linux als Python-Skript. Danach beaconten die Systeme gegen sfrclak[.]com:8000. Zusätzlich wurden Spuren verwischt, indem Dateien entfernt und eine

saubere package.json zurückkopiert wurde.

[Vulnerability DB]

[Threat Research]

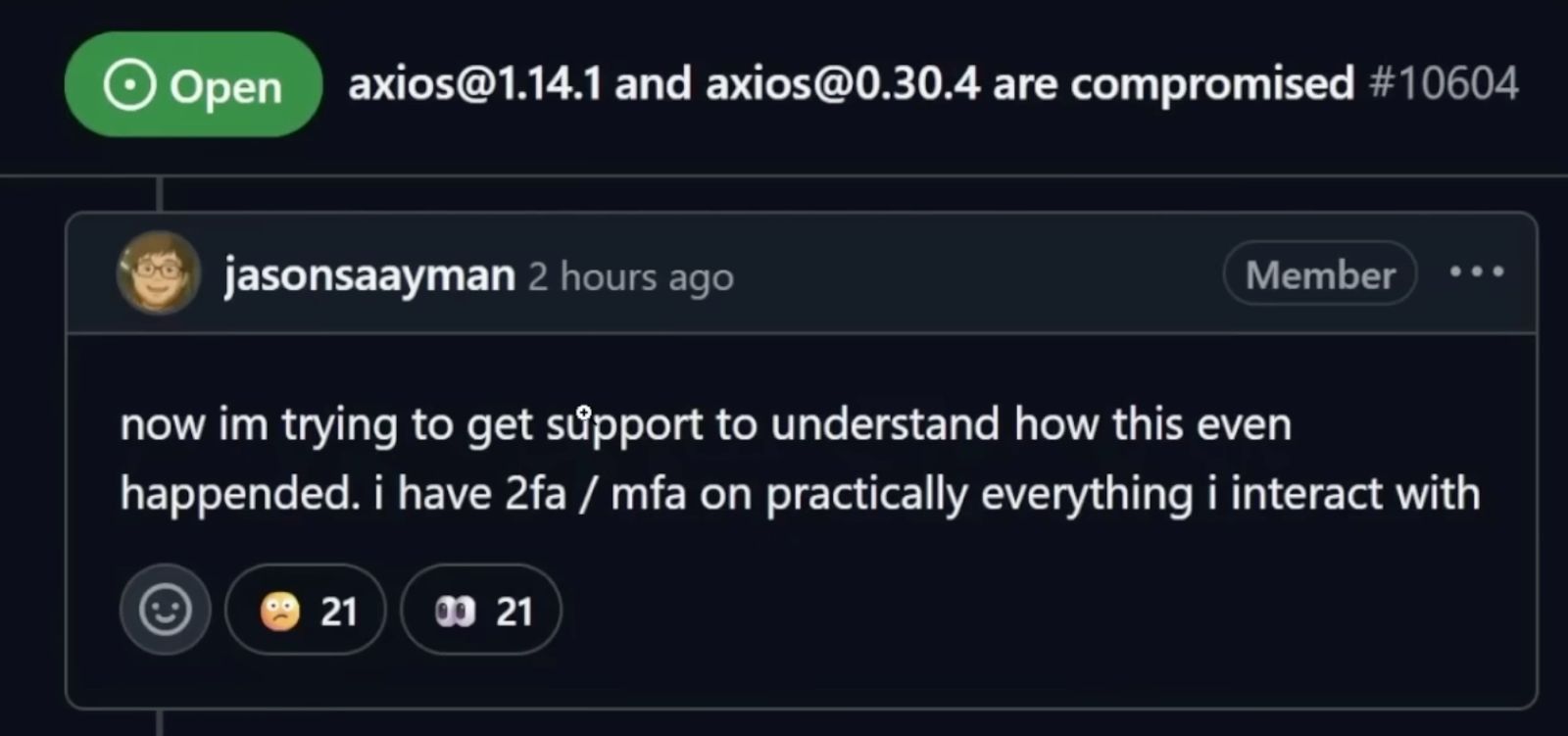

Was wir wissen – und was nicht

Mehrere Analysen geben wieder, dass der Axios-Maintainer im Umfeld von

Issue #10604 erklärt habe, 2FA sei aktiviert gewesen

und er könne den Kompromiss zunächst nicht sauber erklären. Als mögliche Spur wurde unter anderem ein Recovery-Code-Szenario diskutiert. Datadog ergänzt, dass für den v0.x-Zweig noch

ein langlebiger npm-Token existierte, der nach dem Vorfall

widerrufen wurde.

[Technische Analyse]

Weniger belastbar sind dagegen zugespitzte Aussagen wie „2FA war seit Jahren überall aktiv“. Solche Formulierungen lesen sich griffig, sind aber nicht der eigentliche Kern. Solide belegt ist vor allem die nüchternere Aussage: 2FA war aktiviert. npm dokumentiert selbst, dass Publishing – je nach Konfiguration – auch über Token- oder Recovery-Pfade laufen kann, bei denen 2FA nicht zwingend als interaktiver Schritt greift. [Doku] [Doku]

Mit dem Update vom April verschiebt sich die Einordnung ohnehin. Die neuen Angaben sprechen eher für einen kompromittierten Endpunkt oder eine missbrauchte Session nach erfolgreichem Social Engineering – also gerade nicht für die simple Lehre „MFA fehlte“. Genau deshalb greift die Standardantwort „Einfach 2FA einschalten“ hier zu kurz. [Security News / Update]

Die eigentliche Lehre ist unangenehmer, aber realistischer: So ein Vorfall kann auch sicherheitsbewussten Maintainer:innen passieren. Aktivierte MFA ist wichtig, schützt aber nicht automatisch vor kompromittierten Sitzungen, missbrauchten Tokens, Recovery-Mechanismen oder Veröffentlichungen außerhalb des normalen CI/CD-Flows.

Verwandter Kontext: Shai-Hulud 2.0 zeigt, wie aggressiv npm-Supply-Chain-Angriffe inzwischen geworden sind .

Axios npm betroffen? So prüfen Sie Lockfiles, Systeme und Build-Pfade

Die wichtigste Frage lautet nicht nur: Nutzen wir Axios? Sondern vor allem: Hat irgendein System die kompromittierten Versionen installiert? Huntress weist ausdrücklich darauf hin, dass gerade Entwicklerrechner, Self-Hosted-Runner, Build-Server und kurzlebige Umgebungen in die Prüfung gehören. [Incident Response]

| Fund | Bedeutung | Priorität |

|---|---|---|

axios@1.14.1 oder 0.30.4 | Ein Treffer in Lockfile, npm-Cache oder CI-Log spricht dafür, dass im kompromittierten Zeitfenster ein frischer Install gelaufen sein könnte | hoch |

plain-crypto-js@4.2.1 | Sehr starker Kompromittierungsindikator, weil diese Abhängigkeit in den Analysen als Dropper beschrieben wird | kritisch |

Host-Artefakte oder Egress zu sfrclak[.]com | Dann reden wir nicht mehr über ein theoretisches Risiko, sondern über Hinweise auf eine tatsächliche Ausführung | kritisch |

Schnellcheck für Linux/macOS-Hosts und CI-Runner:

npm ls axios plain-crypto-js

grep -R "plain-crypto-js" package-lock.json yarn.lock pnpm-lock.yaml bun.lock 2>/dev/null

find node_modules -type d -name "plain-crypto-js"

grep -R "axios@1.14.1\\|axios@0.30.4" .npm _logs package-lock.json 2>/dev/null

ls -la /tmp/ld.py

ls -la /Library/Caches/com.apple.act.mond 2>/dev/null

Schnellcheck für Windows-Endpoints:

npm ls axios plain-crypto-js

Get-ChildItem -Recurse -File | Select-String -Pattern "plain-crypto-js|axios@1.14.1|axios@0.30.4"

Test-Path "$env:PROGRAMDATA\wt.exe"

Test-Path "$env:PROGRAMDATA\system.bat"

reg query "HKCU\Software\Microsoft\Windows\CurrentVersion\Run" /v MicrosoftUpdate

Get-ChildItem $env:TEMP -Filter "6202033*" -Force

Wenn Sie schnell belastbare Klarheit brauchen: Ein IT-Security Check hilft dabei, Exposure, Logs und Hardening priorisiert zu prüfen .

Wichtige IOCs zum Axios npm compromise

Für Detection, Threat Hunting und Incident Response lohnen sich vor allem

vier IOC-Gruppen: betroffene Pakete, Netzwerkziele, Host-Artefakte und

Persistenzspuren. Huntress, Snyk und Google nennen hier weitgehend

konsistente Indicators – besonders rund um

sfrclak[.]com, 142.11.206.73 und plattformspezifische

Dateien.

[Incident Response]

[Vulnerability DB]

[Threat Intelligence]

| Kategorie | IOC | Einordnung |

|---|---|---|

| Pakete | axios@1.14.1, axios@0.30.4, plain-crypto-js@4.2.1 | Lockfiles, npm-Cache, SBOM und Build-Logs prüfen |

| Netzwerk | sfrclak[.]com, 142.11.206.73, Port 8000 | Firewall-, Proxy-, DNS- und EDR-Telemetrie auswerten |

| macOS | /Library/Caches/com.apple.act.mond | Persistente Payload / Ausführungsartefakt |

| Windows | %PROGRAMDATA%\wt.exe, %PROGRAMDATA%\system.bat, Run-Key MicrosoftUpdate | Persistenz und Folgeschritte der Windows-Variante |

| Linux | /tmp/ld.py und versteckte Dateien unter /tmp/. | Staging und Ausführung der Linux-Variante |

Warum der IOC-Check hier besonders wichtig ist

Laut Elastic und Snyk wurde die Malware so gebaut, dass sie Spuren nach

der Ausführung bewusst verwischt. Ein später sauber wirkendes package.json

oder ein fehlendes setup.js ist deshalb kein Entwarnungssignal. Genau aus diesem Grund sollte die Bewertung nicht auf einem einzigen

Host-Check beruhen, sondern Lockfiles, npm-Cache, Egress-Logs und

EDR-Telemetrie zusammenführen.

Sofortmaßnahmen: Was Unternehmen jetzt tun sollten

Bei einem Treffer reicht es nicht, einfach wieder auf eine saubere Axios-Version zu wechseln. Mehrere Incident-Response-Analysen empfehlen ausdrücklich, betroffene Systeme als kompromittiert zu behandeln und entsprechend konsequent vorzugehen. [Incident Response] [Technische Analyse]

- Host isolieren und Build-Pfad stoppen: Keine weiteren Deployments, keine neuen Builds aus dem verdächtigen Workspace, Self-Hosted-Runner sofort aus dem Verkehr ziehen.

- Credentials rotieren: npm-Tokens, GitHub-Tokens, Cloud-Keys, SSH-Schlüssel, CI/CD-Secrets, API-Keys und alles, was auf dem betroffenen Host verfügbar war.

- Persistenz und Egress prüfen: Suche nach Artefakten, geplanten

Tasks, Registry-Run-Keys, DNS- und Proxy-Treffern zu

sfrclak[.]comund der bekannten IP. - Neu aufsetzen statt flicken: Wenn die Payload ausgeführt wurde, ist ein sauberer Rebuild oder ein neues Runner-Image in der Regel schneller und sicherer als langes Herumdoktern.

- Supply-Chain-Spur rückwärts verfolgen: Welche Commits, Builds, Artefakte oder Container wurden von diesem Host aus erzeugt? Für mögliche Folgeschäden ist diese Frage oft wichtiger als die reine Paketliste.

Huntress meldete zwar, dass die konkret beobachtete C2-Infrastruktur später offline war. Das ist aber keine Entwarnung. Bereits gestohlene Secrets, manipulierte Artefakte oder nachgeladene Payloads verschwinden dadurch nicht automatisch. [Incident Response]

Ist das eine Axios Schwachstelle oder ein npm Supply-Chain-Angriff?

Der Vorfall zeigt ziemlich klar, wo das Grundproblem moderner Softwareentwicklung liegt: Vertrauen in populäre Pakete ersetzt keine Supply-Chain-Kontrollen. Gerade bei einem Paket wie Axios gehen viele Teams stillschweigend davon aus, dass ein Update schon sicher sein wird. Genau dieses Vertrauen wurde hier ausgenutzt.

Für die fachliche Einordnung lohnt sich deshalb eine klare Formulierung: Ja, viele suchen nach Axios Schwachstelle oder Axios Sicherheitslücke. Technisch präziser handelt es sich aber um einen kompromittierten npm-Release und damit um einen Supply-Chain-Angriff auf das offizielle Axios-Paket.

Hinzu kommt die enorme Verbreitung von Axios in Frontend-, Backend- und CI-Kontexten. Ein einzelner kompromittierter Release reicht deshalb aus, um eine sehr breite Mischung aus Entwicklerrechnern, SaaS-Builds, Docker-Images und Deployment-Pipelines zu berühren. [Research]

Zur Attribution gilt: Google Threat Intelligence ordnet die Kampagne dem Akteur UNC1069 zu, Reuters berichtet entsprechend über eine Nordkorea-Verbindung. Das sollte man aber sauber als Assessment und nicht als gerichtsfest bewiesene Tatsache formulieren. [Threat Intelligence] [News]

Für Engineering-Teams steckt darin noch eine zweite, sehr menschliche Botschaft: Selbst wenn ein Maintainer 2FA aktiviert hat und grundsätzlich sicherheitsbewusst arbeitet, kann ein Konto oder ein Publish-Pfad trotzdem kompromittiert werden. Organisationen sollten deshalb nicht allein auf individuelles „richtiges Verhalten“ setzen, sondern auf zusätzliche Sicherheitsnetze wie Trusted Publishing, kurze Token-Laufzeiten, restriktive Paket-Policies, Lockfile-Disziplin und Monitoring ungewöhnlicher Release-Wege. [Technische Analyse] [Security News / Update] [Doku] [Doku]

Was wir aus dem Axios npm Hack für künftige Releases lernen

Der Fall ist nicht nur ein Incident-Response-Thema. Er liefert auch eine ziemlich konkrete Aufgabenliste für DevSecOps, Release Engineering und Paket-Maintainer.

| Lesson | Pragmatische Umsetzung |

|---|---|

| Trusted Publishing statt langlebiger Tokens | OIDC-basierte Releases bevorzugen und klassische Publish-Tokens so weit wie möglich abschaffen. Im Nachgang des Vorfalls nennt der Maintainer genau diesen Wechsel ausdrücklich als Maßnahme [Doku] [Security News / Update] |

| 2FA und restriktive Publish-Policy | Für kritische Pakete 2FA erzwingen und tokenbasierte Publishes sperren, wenn der Workflow es zulässt [Doku] |

| Maintainer-Endpoints und Kollaboration härten | Meeting-Einladungen, Chat-Workspaces, Update-Prompts und Support-Anfragen als potenzielle Initial-Access-Vektoren behandeln; sensible Publish-Schritte möglichst von sauber getrennten Systemen ausführen [Security News / Update] |

| Immutable Releases und gehärtete Actions | Release-Artefakte nach Veröffentlichung nicht mehr veränderbar machen und GitHub Actions konsequent nach Best Practices härten [Security News / Update] |

| Lockfiles ernst nehmen | In CI bevorzugt npm ci statt npm install,

Lockfile-Änderungen reviewen und neue transitive Dependencies

bewusst prüfen |

| Lifecycle-Skripte minimieren | Wo möglich --ignore-scripts in Build-Jobs verwenden – zumindest

in Audit- und Analysepfaden ohne Postinstall-Bedarf |

Beispiel für einen konservativeren CI-Installationspfad:

# Beispiel: vorsichtiger Dependency-Job

steps:

- uses: actions/checkout@v4

- uses: actions/setup-node@v4

with:

node-version: "22"

- run: npm ci --ignore-scripts

- run: npm audit --omit=dev

- run: npm ls axios plain-crypto-js

Wichtig ist die Einordnung: --ignore-scripts ist keine Universallösung

für jedes Projekt. Für viele CI-Schritte, in denen keine Postinstall-Logik gebraucht

wird, ist es aber ein sinnvoller Default. Genau an solchen Stellen lässt sich

die Angriffsoberfläche gegen Supply-Chain-Malware spürbar verkleinern.

Häufige Fragen zu Axios Schwachstelle, Axios npm und dem npm-Hack

Welche Axios-Versionen sind betroffen?

Betroffen sind axios@1.14.1 und axios@0.30.4.

Beide Releases luden plain-crypto-js@4.2.1 nach und waren Teil der

beschriebenen Angriffskette.

[Vulnerability DB]

Reicht es, Axios einfach zu aktualisieren?

Nein. Sobald die kompromittierte Version auf einem Host installiert und ausgeführt wurde, muss dieser Host als potenziell kompromittiert behandelt werden. Update, Cache löschen und weitermachen reicht dann nicht aus. [Incident Response]

Ist das eine Axios Schwachstelle oder ein Axios-Wurm?

Eher nicht. Die Begriffe Axios Schwachstelle und Axios-Wurm passen zum Search Intent, technisch genauer ist aber: Supply-Chain-Kompromittierung mit postinstall-Dropper und RAT. Die bisher veröffentlichten Analysen beschreiben keine selbstreplizierende Malware im engen Sinn. [Vulnerability DB]

Welche Systeme muss ich jetzt prüfen?

Entwickler-Laptops, Self-Hosted-Runner, CI-Server, Build-Container, Preview-Umgebungen und jeden Host, auf dem während des kompromittierten Fensters ein frischer Install oder Lockfile-Resolve lief. Nur Produktionsserver zu prüfen, wäre hier klar zu wenig. [Incident Response]

Quellen & weiterführende Links

Offizielle Hinweise der Maintainer, technische Analysen und Doku für Incident Response und Prävention.

axios@1.14.1 and axios@0.30.4 are compromised

GitHub Issue, 31.03.2026

UNC1069 Social Engineering of Axios Maintainer Led to npm Supply Chain Attack

The Hacker News, 03.04.2026

Embedded Malicious Code affecting axios

Snyk, 31.03.2026

Compromised axios npm package delivers cross-platform RAT

Datadog Security Labs, 31.03.2026

Inside the Axios supply chain compromise - one RAT to rule them all

Elastic Security Labs, 31.03.2026

Supply Chain Compromise of axios npm Package

Huntress, 31.03.2026

Axios NPM Package Compromised: Supply Chain Attack Hits JavaScript HTTP Client

Trend Micro, April 2026

North Korea-Nexus Threat Actor Compromises Widely Used Axios NPM Package in Supply Chain Attack

Google Threat Intelligence Group, 31.03.2026

Trusted publishing for npm packages

npm Docs, abgerufen April 2026

Requiring 2FA for package publishing and settings modification

npm Docs, abgerufen April 2026

Recovering your 2FA-enabled account

npm Docs, abgerufen April 2026

North Korea-linked hack hits largely invisible software that powers online services

Reuters, 31.03.2026

Stand: 03.04.2026

Dieser Artikel wird bei neuen Erkenntnissen aktualisiert. Für akute Incident-Response-Entscheidungen sollten Sie zusätzlich die verlinkten Hersteller- und Research-Quellen prüfen.

Sie möchten diese Schritte auf Ihr Unternehmen übertragen?

In einem kurzen Gespräch klären wir, welche Maßnahmen für Sie konkret sinnvoll sind – ohne Over-Engineering. Weitere Artikel finden Sie im Blog-Archiv.